この oyasu.info は ConoHa へ移転しましたが、実際に使用しているウェブサーバーの構築に向けて操作手順を含めて紹介します。

関連する記事

- (紹介編)Web サーバーを ConoHa に移行しました

- ConoHa で oyasu.info 向けウェブサーバーの構築・インストール編

- (この記事)nginx で php-fpm と spawn-fcgi(perl)を UNIX ドメインソケットで利用する

- (公開予定)ConoHa で oyasu.info 向けウェブサーバーの構築・データ移転編

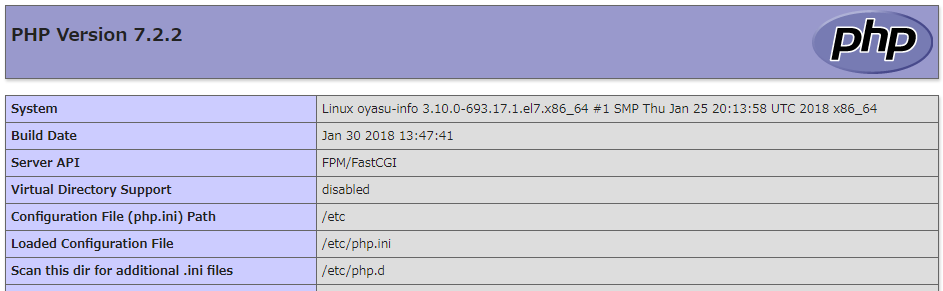

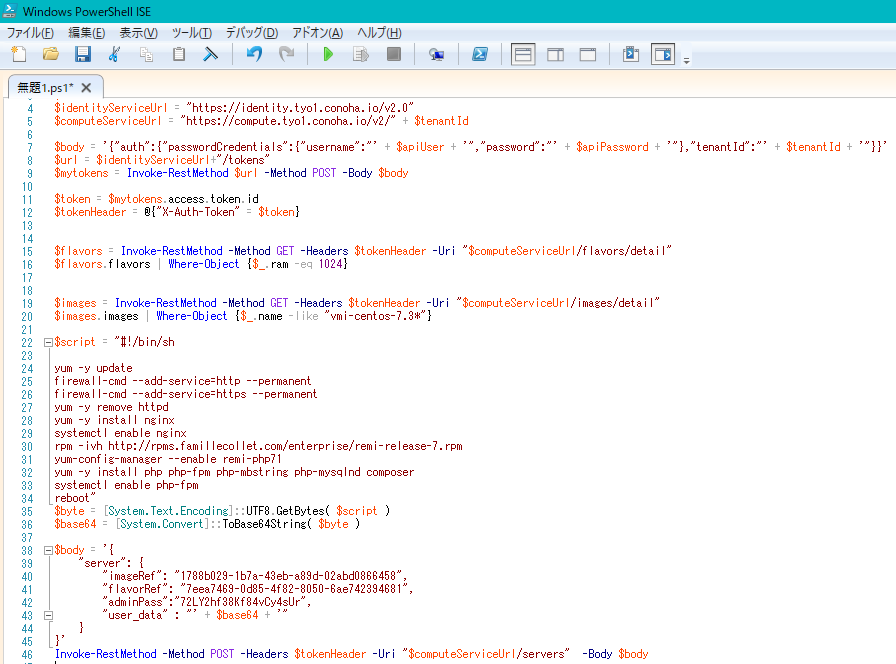

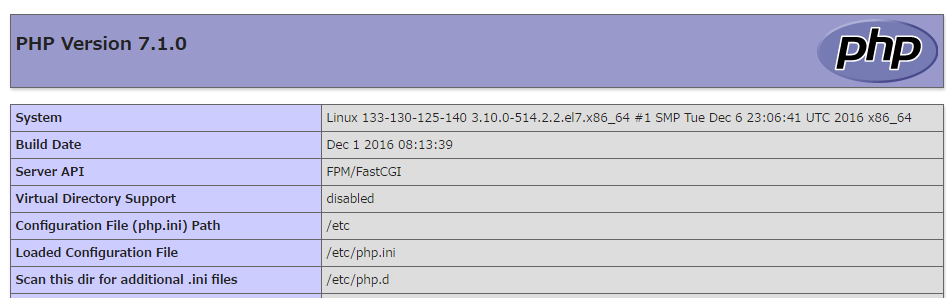

時間がたってしまいましたが、前回インストールした CentOS 7サーバーで、最新版のnginxやPHPを使用したウェブサイトの表示までを目的とします。

今回設定するもの

- ドメインウェブ:nginx

- PHP:php-fpm

- Perl:perl-CGI、fcgiwrap、spawn-fcgi

Apache でサーバーを構築する際は、LoadModule でモジュールを読み込めば利用できたのですが、nginxではソケット通信を使用します。

nginx で利用できるソケットは2種類あります。

技術的なことは省略しますが、UNIX ドメインソケットのほうがパフォーマンスが良いとのことで、今回はドメインソケットを利用します。

“nginx で php-fpm と spawn-fcgi(perl)を UNIX ドメインソケットで利用する” の続きを読む